How to social hack1

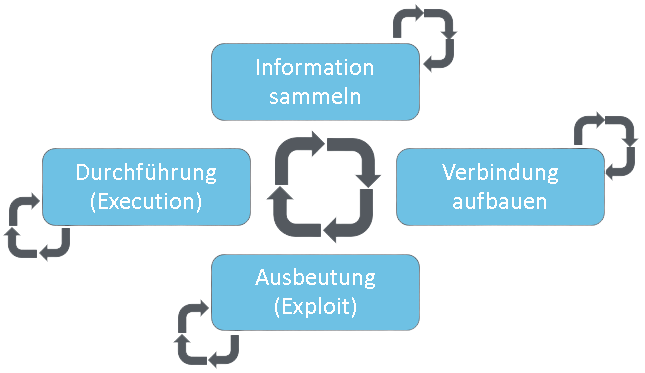

Im Allgemeinen folgen Angriffe mit Social Engineering einem gewissen Muster, welches sich durch 4 Phasen beschreiben lässt.

Es ist zu beachten, dass es sich hierbei um ein System aus verschiedenen Zyklen handelt. Je nach Angriff können manche Phasen übersprungen oder aber mehrfach wiederholt werden. Genauso ist es möglich, dass der Zyklus mehrfach wiederholt wird, beispielsweise wenn der Angreifer sich während des Vorhabens von Zielperson zu Zielperson arbeitet. Nichtsdestotrotz ist jeder Social Engineering Angriff individuell und kann durch weitere Schritte ergänzt werden.

1. Informationen sammeln

Hierbei handelt es sich um die wichtigste Phase, für die Human Hacker in der Regel auch die meiste Zeit aufbringen. Während des „Footprinting“, wie diese Phase auch genannt wird, werden alle Informationen gesammelt, die für einen erfolgreichen Angriff notwendig sind und über mehr oder weniger legale Wege zugänglich sind. Dazu gehören unter anderem wichtige Informationen zur Zielperson bzw. zum Zielunternehmen, kürzlich stattgefundenen oder bald stattfindenden Ereignissen, sozialen Strukturen und alle weiteren Arten von Wissen, welches genutzt werden kann, um bei der Zielperson eine Vertrauensbasis zu schaffen. Die Komplexität ensteht hier insbesondere dadurch, dass viele Informationen, die für sich unbedenklich sind, gefährlich werden können, wenn sie in die falschen Hände geraten. Hier ein kurzes Beispiel:

Durch geschicktes Footprinting erfährt ein Angreifer, dass zwei Mitarbeiter eines Unternehmens sich häufig über Fußball austauschen und dabei auch die beruflichen E-Mail-Konten nutzen, um Links, Bilder und Videos auszutauschen. Der Angreifer hat nun die Möglichkeit, sich mittels E-Mail-Spoofing als einer der beiden Mitarbeiter auszugeben und so den zweiten Mitarbeiter dazu zu bringen, mit Malware versehenen Fußball-Content zu öffnen, welchen er ihm über die getarnte E-Mail-Adresse des ersten Mitarbeiters zukommen lässt. Somit kann er sich Zugang zu den Systemen des Unternehmens verschaffen.

Der Teufel steckt also dahingehend im Detail, dass Zielpersonen häufig Informationen teilen, von denen ihnen – verständlicherweise – nicht klar ist, wie wertvoll sie für Angreifer sein können. Insbesondere durch Social Media und höhere Transparenz hinsichtlich des Privatlebens vieler Menschen allgemein wird es zunehmend leichter, solche Informationen zu gewinnen. Aber auch klassische Wege wie „Dumpster Diving“ erfreuen sich nach wie vor hoher Beliebtheit.

Die während des Footprinting aggregierten Informationen können anschließend genutzt werden, um in der folgenden Phase eine zwischenmenschliche Verbindung zur Zielperson aufzubauen.

2. Verbindung aufbauen

Hier wird zum ersten Mal Kontakt zur Zielperson aufgenommen. Dieser Kontakt kann sowohl virtuell – beispielsweise per E-Mail, Telefon oder Textnachricht – als auch physisch hergestellt werden. Ziel dieser Phase ist es, das Vertrauen der Zielperson zu gewinnen. Hierbei nutzen Angreifer die Tatsache, dass die meisten Menschen aufgrund ihrer Sozialisierung hilfsbereit sind und Tendenz besitzen, anderen vertrauen zu wollen. Auch Faktoren wie Verantwortungsbewusstsein, Autoritätshörigkeit, Konfliktscheue oder Entscheidungsfähigkeit unter Stress sind gern genutzte Eigenschaften.

Hier ist es wichtig, zu verstehen, dass der Zeit- und Arbeitsaufwand, den ein Angreifer in das Aufbauen einer Verbindung investiert, stark schwanken kann. Ausschlaggebend ist hierbei, wie stark das Vertrauen der Zielperson in den Angreifer sein muss, um die angestrebte Handlung zu rechtfertigen, Das Aufbauen einer Verbindung kann durch zwei Sätzen in einer E-Mail erfolgen, aber auch mehrere Monaten und den Aufbau einer Freundschaft, einer Beziehung oder eines Arbeitsverhältnisses beinhalten.

Entscheidend für den erfolgreichen Aufbau einer zwischenmenschlichen Verbindung ist eine hohes Maß an wahrgenommener Authentizität und Plausibilität. Aus diesem Grund ist es aus Sicht des Angreifers elementar, dass während des Footprinting die richtigen Informationen gewonnen wurden.

Sobald eine ausreichend starke Verbindung aufgebaut wurde, kann der Angreifer zur Ausbeutung dieser übergehen.

3. Ausbeutung (Exploit)

Während des Exploits wird das in der vorherigen Phase aufgebaute Vertrauen genutzt, um die Zielperson dazu zu bewegen, Informationen zu teilen, welche die Sicherheit von IT-Systemen oder Gebäuden kompromittieren. Der Angreifer verfugt nun über Wissen, welches er nutzen kann, um das endgültige Ziel – vielleicht das Löschen von Daten oder Anweisen von Finanztransfers – zu erreichen oder neue Informationen als Basis für die nächste Stufe eines Angriffs – beispielsweise Kontaktdaten höherrangiger Zielpersonen – zu gewinnen und den Zyklus erneut zu starten.

4. Durchführung (Execution)

Während der Execution-Phase nutzen Angreifer die Ergebnisse aus den vorherigen Phase, um das endgültige Ziel zu erreichen. Die Execution bildet damit also das Ende eines Angriffs. Anschließend wird kein neuer Zyklus gestartet. Die Execution kann die Form eines technischen Hacks, banalen Diebstahls oder der Zerstörung von physischen Gütern haben. So können die Informationen, welche in der vorherigen Phasen gewonnen wurden, beispielsweise genutzt werden, um Zugang zu Rechenzentren zu erhalten und diese mit Malware zu versehen, genutzt werden. Auch eine Lokalisierung und anschließende Entwendung von Wertgegenständen ist ein mögliches Szenario.

Die Umsetzung der Execution ist in der Regel technischer oder physischer Natur und damit außerhalb des direkten Fokus des Social Engineering. Letzteres spielt allerdings eine kritische Rolle bei der Erreichung der letzten Phase.

Zusammenfassung

- Ein typischer Angriff besteht aus 4 Phasen: Informationen sammeln, Verbindung aufbauen, Ausbeutung und Durchführung

- Dabei handelt es sich um einen Zyklus, innerhalb dessen einzelne Phasen übersprungen werden oder auch mehrmals wiederholt werden können. Bei einem mehrphasigen Angriff kann auch der gesamte Zyklus mehrfach wiederholt werden.

- Während des Footprinting sammeln Angreifer alle Informationen, die sie benötigen, um das Vertrauen der Zielperson zu gewinnen. Kompetente Human Hacker investieren hier in der Regel die meiste Zeit.

- Das Aufbauen einer Verbindung dient dazu, das Vertrauen der Zielperson zu gewinnen, so dass diese die gesuchten Informationen mit dem Angreifer teilt. Der Zeitaufwand kann hier von Minuten bis hin zu Monaten reichen.

- Während des Exploits wird das aufgebaute Vertrauen missbraucht, um die Zielperson zur Herausgabe sensibler Information zu bewegen.

- Die Execution dient der Erreichung des endgültigen Ziels. Auch wenn diese in der Regel technischer oder physischer Natur ist, basiert ihr Erfolg auf dem erfolgreichen Abschluss der vorherigen Phasen.

Mehr Information

- Warum funktioniert Social Engineering?